对于中了ARP病毒电脑的查杀办法, 首先需要注意的是, 应该立即拔掉中毒电脑的网线, 以免其继续发包干扰全网的运行。 先可以利用杀毒软件杀毒, 但是由于现在病毒变种极其繁多, 有可能遇到杀毒软件查不出来的情况, 这时候就需要借助手工杀毒的办法了, 下面介绍一些经验。

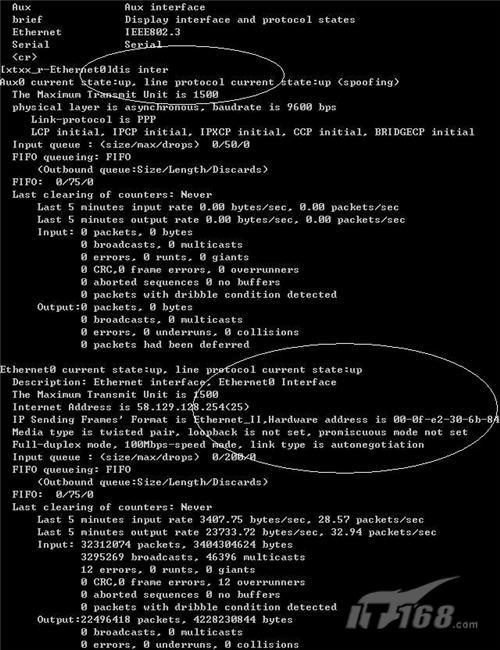

根据一些经验, 较老类型的ARP病毒运行特征比较隐蔽, 电脑中毒时并无明显异常现象, 这类病毒运行时自身无进程, 通过注入到Explorer.exe进程来实现隐藏自身。 其注册表中的启动项也很特殊, 并非常规的Run键值加载, 也不是服务加载, 而是通过注册表的AppInit_DLLs 键值加载实现开机自启动的, 这一点比较隐蔽, 因为正常的系统AppInit_DLLs键值是空的。 也正由于这个特点, 利用Autoruns这个工具软件就可以快速扫描出病毒文件体, 如图9。

上图中红色框内的部分, 就是ARP病毒文件主体, 该文件虽然扩展名为log, 看似很像是系统日志文件, 但其实, 它是一个不折不扣的病毒!除了Log形式的病毒文件, 还有一些以Bmp作为扩展名的病毒文件, 同样, 这些病毒文件也不是图片文件, 而是EXE格式的可执行文件, 在同目录下还有同名的dll文件, 这些都是病毒体。

%WinDir%\ KB*.log, 或者%WinDir%\ *.bmp, %WinDir%\同名.dll

如何区别正常的log日志文件, bmp图片文件和病毒文件呢?其实很简单, 用记事本程序打开该文件, 查看其文件头是否有“MZ”的标记即可, 如图10就是一个名字为“KB896475.log”的病毒文件。

找到这些文件后, 可以先清除注册表中的相关键值, 然后重启系统到安全模式下, 手动删除文件即可。

对于最近多发的, 修改WEB请求页面的新型ARP病毒, 则改变了病毒文件的表现形式, 现对简单, 利用系统进程查看和启动项查看注册表的Run键值, 可以明显发现病毒的文件, 另外, 利用KV 的未知病毒扫描程序进行检测, 也是一个好办法。