arp攻击现在越来越多。 一些强悍的病毒也都应用了这个技术。 对局域网的影响特别大。 虽然目前有很多的ARP防火墙。 但是真正能打到防御ARP攻击的是少之又少。 这里就简单的说说ARP的对抗策略。

不懂ARP协议和ARP欺骗的可以找一些文章看看。 下面呢就简单模拟一下局域网的情况(这次可不是说的很简单咯。 哈哈。 )

一个中毒的局域网。 有网关。 欺骗主机和受骗主机。

这里有3中欺骗方法:

1.双向欺骗。 欺骗主机使得网关认为欺骗主机是受骗主机同时让受骗主机认为欺骗主机是网关

2.单向欺骗网关。 欺骗主机只使网关认为欺骗主机是受骗主机

3.单向欺骗目标主机. 欺骗主机只使受骗主机认为它是网关

arp除了能做嗅探之外还能HTTP进行挂马。

网关简单的分为2种

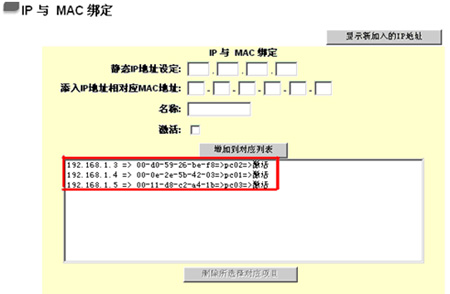

1、支持IP和MAC绑定的。

2. 不支持IP和mac绑定的。

由于支持IP和MAC绑定的网关能很好的防御ARP攻击。 这里就不说了。 说说不支持的。 这里说说。 如果受骗主机绑定了正确网关的mac一般的arp欺骗都会失效。 但是如果ARP手段支持gzip解码。 把原本发给受骗主机的数据重组并且解码后在发送给受骗主机。 就能欺骗了。

一般的arp防火墙的防御步骤是

1、获得网关(通过防火墙本身的方式获得)

2.发送广播包。 获得网关的mac

3.抓包对比。 如果第一步。 和第二步获得的网关MAC是一致的。 则认为mac为真。 如果出现异常。 则以第二步获得的mac和第一次的mac进行对比、(这里要注意的是。 如果有欺骗存在。 则第二步会出现2个网关MAC)

呵呵。 相信有人已经看出这样的设计很不理想了。 这样的情况下防御的arp是在发送arp欺骗数据包的时候有时间间隔的arp木马。 而如果有病毒没有这个间隔呢。 ?

这里测试金山的arp防火墙和360的防火墙。 很遗憾的。 2款防火墙都挂了。

金山测试的时候我没有改ARP发包时间间隔就挂了。 而且360arp防火墙还认为正确网关发送的数据包是恶意的、

瑞xing的我没测试。 一方面不用想。 一定会挂。 另一方面。 我懒的用。 。 浪费时间。

这里再讲讲为什么更改时间间隔会突破ARP的防火墙呢。 在上面说的第二步的时候。 受骗的主机会向网关发送一个消息。 让网关发送其正确的mac过来。 而这个时间是3秒。 而我在正确网关还没有发送正确mac的时候我就把错误的mac发送给了受骗的主机。 那么受骗主机的会更改他的mac、而正确网关的正确mac会发送给欺骗主机。 呵呵。 受骗的主机永远就找不到正确的mac了。

其实解决的方法就很简单了。 不管用什么方法。 都必须要主机获得正确的mac。 这里我也就不说什么方法了。 反正大家是明白了arp欺骗的简单道理。 局域网内由于arp欺骗。 导致原先属于你的数据丢失。 甚至是在获得ip和mac冲突的情况下很可能就上不了网。 。 上了网的话。 原本发送给你的消息也不知道发送到那里去。 原本不属于你的数据(木马之类的)就会疯狂的涌过来。 甚至有的人可以更改所有http请求在接受数据的时候在每个网页下面添加代码。 来达到挂马的目的。