ARP攻击问题已经被讨论了很多次, 很多朋友也提出了很多解决方法, 这里不罗嗦了。 不过我的个人建议, 对动手能力再强的网络工程师, 最好的防御ARP攻击的方法通过设置防火墙, 使本机只响应网关来的MAC, 这才是解决的根本办法

国产的防火墙目前很少有这个功能, 我个人使用的是Look'n'Stop, 配合补丁使用, 可安然无忧~

“Look'n'Stop防火墙”功能强大、设置复杂, 如果对Look'n'Stop防火墙不熟悉的人安装完后产生了各种网络问题, 最好还是上网查查资料, 自己解决一些问题, 这样不仅解决了问题又学到了知识。 实在没办法就上论坛问问。

附送我个人使用Look'n'Stop防范arp心得:

◆阻止网络执法官等arp控制

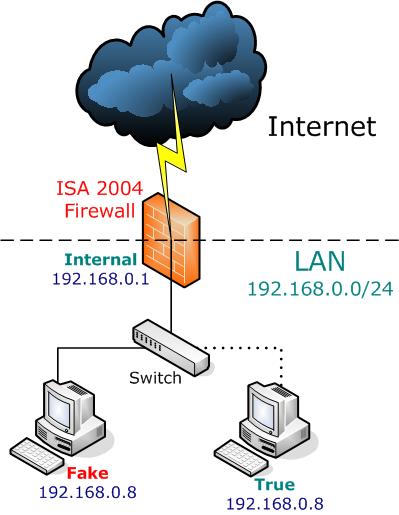

网络执法官是利用的ARp欺骗的来达到控制目的的。 ARP协议用来解析IP与MAC的对应关系, 所以用下列方法可以实现抗拒网络执法官的控制。

◆如果你的机器不准备与局域网中的机器通讯, 那么可以使用下述方法:

A.在“互联网过滤”里面有一条“ARP : Authorize all ARP packets”规则, 在这个规则前面打上禁止标志;

B.但这个规则默认会把网关的信息也禁止了, 处理的办法是把网关的MAC地址(通常网关是固定的)放在这条规则的“目标”区, 在“以太网:地址”里选择“不等于”, 并把网关的MAC地址填写在那时;把自己的MAC地址放在“来源”区, 在“以太网:地址”里选择“不等于”。

C.在最后一条“All other packet”里, 修改这条规则的“目标”区, 在“以太网:地址”里选择“不等于”, MAC地址里填FF:FF:FF:FF:FF:FF;把自己的MAC地址放在“来源”区, 在“以太网:地址”里选择“不等于”。 其它不改动。

这样网络执法官就无能为力了。 此方法适用于不与局域网中其它机器通讯, 且网关地址是固定的情况下。

如果你的机器需要与局域网中的机器通讯, 仅需要摆脱网络执法官的控制, 那么下述方法更简单实用(此方法与防火墙无关):进入命令行状态, 运行“ARP -s 网关IP 网关MAC”就可以了, 想获得网关的MAC, 只要Ping一下网关, 然后用Arp -a命令查看, 就可以得到网关的IP与MAC的对应。 此方法应该更具通用性, 而且当网关地址可变时也很好操作, 重复一次“ARP -s 网关IP 网关MAC”就行了。 此命令作用是建立静态的ARP解析表。