昨天晚上在写完《何去何从》那篇东西的时候突然发现我的博客页面出现异常, 症状就是页面内容靠左了, 正常的话就是在中间的。 问了问朋友也觉得不正常了, 习惯性地打开博客主页的源文件。 不看还行, 一看差点没吓晕过去!源码中第一句便是一个插iframe框架的代码!!!晕了, 博客居然被人挂马了。 这套程序虽然写得不怎么好, 不过后台已经做了些改动, 就算进了我的后台也是没那么容易得到webshell的。 文件编辑功能去掉的了, 自定义上传文件类型也去掉了, 其他基本上还有些文本编辑的功能了。 被黑了虽然是十分的不爽, 没开张几天就中标了, 那还得了?!不过因为我没有FTP权限, 不能上去看看到底发表了什么事, 所以服务器上面只能等朋友解决了。 我想我也不能干等嘛, 就想去分析下那个马。 这个马挺有意思的, 不是普通的htm或者html后缀, 居然是一个asp后缀的文件!这种马我倒还真是第一次见呢, 直接打开页面显示空白。 叫朋友帮忙看了看, 居然说打开我的博客不报毒, 直接打开那个马所在的文件就报毒了。 郁闷, 还有这种事的。 后来又和朋友讨论了一下才知道最近兴起了这类asp的网页木马。 虽然直接打开是看不到任何代码, 不过却是可以用迅雷这类下载工具下载回本地再看的。 不过下回本地后发现更有意思, 里面的代码是倒着写的, 比如EXE文件的下载地址就是这样的:exe.namnwod/segami/8050/swen/moc.iebug.www//:ptth。 要不是认真看还真看不出来呢, 看来马的作者果然有一手!

找到了EXE文件的下载地址当然就是去下载回来分析下了。 下载目标地址的EXE文件后, 大小13K。 用PEID查了一下, 加的是UPX的壳, 直接用PEID自带的UPX脱壳机就脱掉了壳, 脱壳后程序大小为48K。 图标是MSN的图标, 再用PEID看了一下, 居然是什么也没有发现, 看来还有别的保护。 不管了, c32asm载入, 查找关键字, 没有发现下载地址信息, 也没有上线信息等, 确定应该不是下载者类。 不过看到有不少@字符, 初步估计是盗号类木马了。 而且还发现很多和MSN相关的字符。 由于自己的反汇编能力确实很有限, 所以请出ASM大侠帮忙分析。 没多久结果就出来了, 是个盗MSN账号密码的, 运行后会在c:\windows\system32\目录下释放msnmsgr.exe文件。 跳到系统目录下, 不好意思, 我中标了!果然发现有msnmsgr.exe这个文件, 赶紧删除掉。 不过这个文件没有一点难度就删掉了, 还真是不太爽。 问了问ASM, 他说这个程序根本没执行到盗号那一步就执行自删除了, 换句话说就是中了也等于没中, 难怪这么轻易就T出硬盘了!这马白写了, 唉, 可怜的作者。 自删除方式还是创建bat文件实现的呢, 呵呵。 还有插入线程等一些木马所具备的功能, 不过目的都没实现就自行了断了就的确可惜了!至于放马的那个站, 简单的看了看发现不容易拿下就没去理它了。 这个网马还是MS07004、MS06090、QQEXP三个在一块来的呢, 够厉害了!至此, 关于这个马的分析就告一段落了。

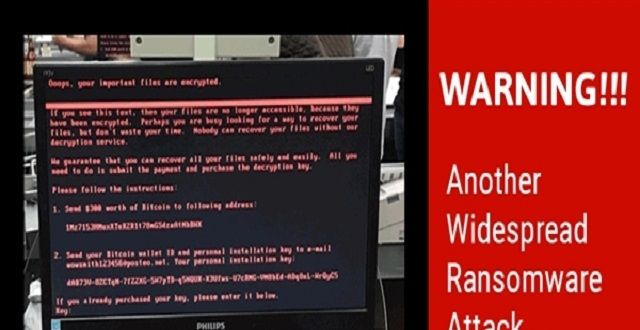

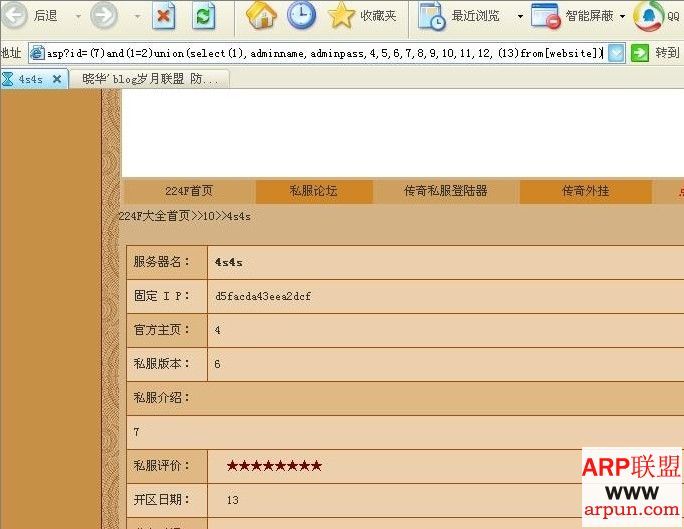

不得不要提的就是, 这个挂得很奇怪:我访问的所有页面都会被在同一位置插入那行iframe框架代码, 包括后台管理页面。 虽然说如果得到了webshell的话, 要做到这一点并不难, 来个批量挂马就OK了。 不过我的博客才开没几天, 又没有什么流量。 那家伙为什么要黑我的呢?貌似没有什么动机。 知道我开博客的人也不多, 有能力黑了的更是屈指可数了。 由此初步断定入侵者应该不是针对我而来的, 要么是旁注的, 发现有站就顺手挂上了;要么就是传说中ARP欺骗挂马大法了!说到ARP挂马这招我以前倒是没听说过的, 虽然玩过ARP欺骗攻击, 也曾经和朋友ARP弄过一个黑客站。 但是ARP用来挂马还是头一回听说。 信息来源是紫侠客提供的, 他说最近在流行一种ARP欺骗挂马, 说我博客的症状极有可能是ARP干的了!手上根本没有任何关于ARP挂马的资料, google了一会终于有结果了, 原来是某个病毒的一种传播方式。 毒是够毒的了, 只要拿到同一网段下的其中一个服务器权限, 就可以对目标进行挂马操作了, 根本无需得到目标网站的任何权限, 就可以把你的马挂到上面, 够狠了吧!由于事发当晚朋友FTP连接不上去, 具体原因无法查明, 初步断定用的就是ARP挂马了。 入侵者并不是有意针对我的, 只是我的博客空间刚好在那个网段, 人家一动手就中标了。 还有就是我的windows居然不能更新了, 手动更新的时候提示我的系统不理正版(本来就不是的啦)了, 难怪N长时间没有自动更新了, 原来MS认出我的系统是盗版的了, 唉。 看来得想个办法更新才行了。 要不天天中马就不爽了, 万一哪天一不小心中了个远程控制木马, 那滋味可不爽啊!

这次博客被黑事件虽然不爽, 但是也因此而同时接触到了不少新事物。 后来就转移了空间, 弄到安全的地方上去了, 还叫朋友帮忙分析这套程序的代码, 主要是想看看到底哪些地方不够安全, 把危险指数降到最低才是最重要的嘛。 期间还得麻烦我的朋友们了, 博客访问不了, 真的不好意思了哦。 还有就是帮我分析木马、关心我的所有人和帮我转移了空间的朋友, 我在这里向你们说一句:同志们, 辛苦了!等我有几个亿身家的时候送你们几车钞票, 哈哈……