一、改ROS

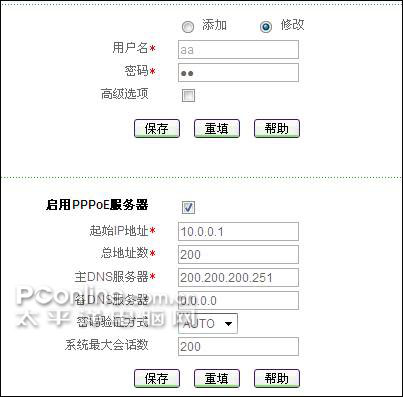

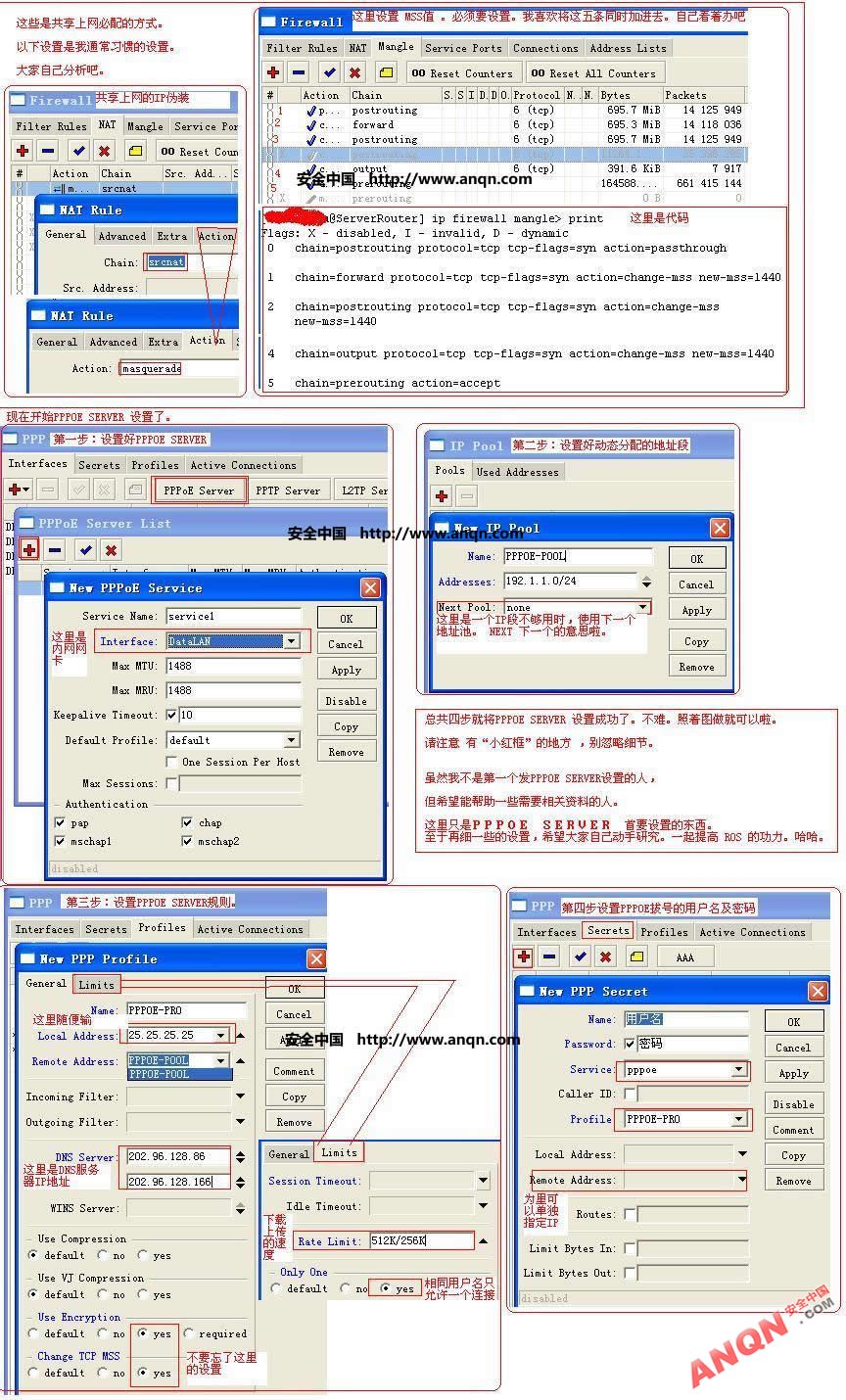

必须把 ROS 改变成 PPPOE 服务器的模式带客户机器上网

关于 PPPOE 的话题大家可以使用论坛的搜索功能 完全可以看到 图文并茂的贴

WINDOWS 系统 已经默认带有PPPOE 的拨号方式

大家完全可以建立脚本 的方式来让XP 或者2003 开机自动拨号

假设我这里的宽带帐号和密码分别是wzl.8878888密码是1234567, 我这里只举个例子, 当然大家自己输入的时候, 需要输入你们真实的宽带拨号的帐号和密码, 废话不说了。

1.首先 在桌面上, 鼠标 右键 新建 文本文档特别注意, 命令格式如下:

rasdial 宽带连接 wzl.8878888 1234567

rasdial命令是windows自带的一个命令, 可以实现网通, 电信, 宽带自动拨号的一个命令。

宽带连接是 你桌面上的拨号连接的程序名, 可以自己随便修改, 默认的是宽带连接, 自己可以修改为adsl, lan等等的名字都可以。

wzl.8878888这个是宽带拨号的帐号。

1234567是宽带拨号的密码。

特别提醒大家rasdial和宽带连接之间有一个空格, 宽带连接 和wzl.8878888之间也有一个空格, wzl.8878888和1234567也有一个空格。

打开刚刚桌面上新建立的 新建 文本文档然后输入:

rasdial 宽带连接 wzl.8878888 1234567

(再次提醒大家:宽带连接, 是你点桌面上的拨号程序的名称, 如果你的拨号程序名称是adsl那这里的宽带连接就填写adsl, wzl.8878888是宽带拨号帐号, 1234567是宽带拨号密码, 请都正确填写)

然后大家点“文件”另存为

然后在文件名里输入adsl.bat点保存就可以了, 这个时候大家会发现桌面上多了一个adsl.bat的批处理文件, 请看

(特别注意的是:adsl.bat里的adsl是我自己随便取的一个批处理文件名, 当然大家可以随便取, 比如lan, 宽带拨号, 等名字都可以的)。

好了。 现在大家只要把adsl.bat鼠标 左键点着不要放, 然后拉到 开始 程序 启动里, 或者在计划任务里设置一下就可以实现开机自动拨号连接了了。 两种方法, 可以任选一种, 每种方法都可以, 大家觉的哪种方法好就用哪一种, 两种方法详细介绍如下:

1.把adsl.bat鼠标 左键点着不要放, 然后拉到 开始 程序 启动里

已上介绍的方法, 同样适合win98/winme/win2000/winxp/win2003等操作系统。

第3步 取消本地 网络 原有的 网关和 DNS

================================

OK 使用上述方式100% 解决ARP 问题

==================================================================

以下是转自 xqs428 的文章

ARP欺骗的防御措施

一就是不使用ARP协议,没有ARP协议也就没有ARP欺骗

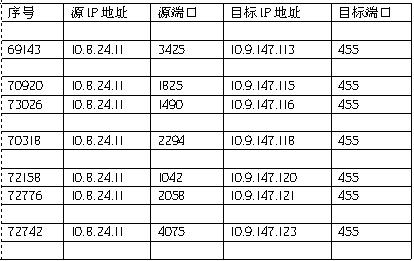

1)在局域网内可以采用PPPOE的方式上网,PPPOE不使用ARP协议,也就不会产生ARP,而且PPPOE不会改变原来的局域网拓扑结构,它是在802.3的基础上的二次封装数据包.

2)使用PPP方式上网,ADSL就是这个方式,这个有点片面,需要改变原本的拓扑结构.

3)使用IPX协议,难于实施

4)使用其他的模式上网,不再讨论,不是很现实

继续使用ARP协议,从其他的方面防止ARP病毒

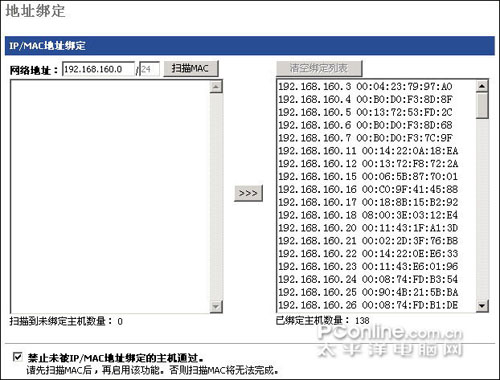

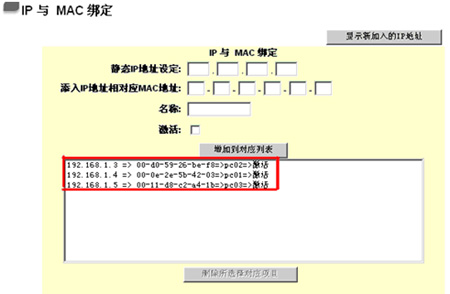

1)下层设备和上层设备的双向绑定,双先绑定能解决ARP欺骗所造成的断网现象,但是此方式内的缺陷是在网络内ARP数据包乱飞(影响网络质量,在用户多的情况下,用户端绑定不利于实施,适用于小型网络).

2)用户端处上接可网管交换机,用交换机进行端口和MAC地址以及IP地址的绑定,很好的防止ARP欺骗,但是这个也有一定的缺陷(投资大,需要可网管交换机,适用于小型网络)

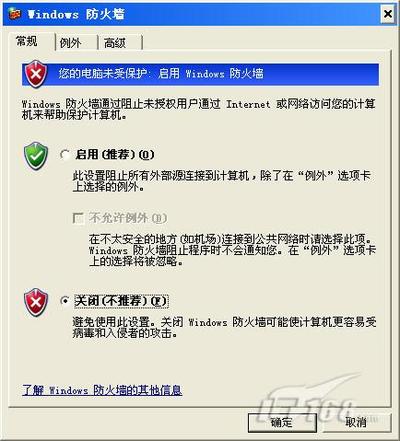

3)用户端使用ARP防御工具,比如彩影的ARP防御工具,或者包过滤防火墙,很好的防止ARP欺骗(在用户端比较多的情况下不利于实施,用于小型网络)

4)使用路由器广播网关的MAC地址的ARP包,ARP病毒在发包比较厉害的情况下用处不大(没有根本阻止ARP影响,不怎么地)

对于各地公安的情况

一般可以这样解决

方法一:

-光纤--镜像交换机(告诉公安管理的端口)--ROS (用1个和公安镜像的端口)--网吧客户机

方法2

使用ros的packet sniffer实现公安监控!

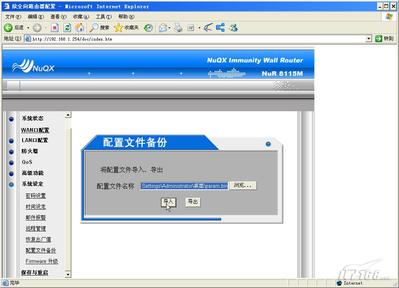

routeros工具里提供了packet sniffer这个工具, 原理是网络嗅探器, 把经过设置界面(interface)的数据包复制一份发给指定的服务器(也就是装有任子行)的网卡, 这样, 装有任子行的机器就可以嗅到这些数据包进而实现监控功能。

具体做法是:tools-->packet sniffer

然后点击 settings 出现一个设置筐:

general里interface 是你要进行转发的界面

memory limit是使用最大内存数量一般10KB足以

file name可以不填写file limit也可以默认

Streaming页里Server项里填写装有任子行的机器ip

注意:streaming enabled已经要选上, 呵呵, 不选不会启动的

Filter页里除了Protocol可以改一下, 其他的都可以默认的, 因为目的就是将所有的包转发过去, 默认的就可以了。

protocol分为ip only;all frames;mac onlay no ip三种。

其中 ip only就是我们要用的项目, 基于ip地址进行传播的数据, 其他的两种用与特殊环境下, 不用理会

完成了以上设置, 选上了streaming enabled, packet sniffer就开始工作了:)怎么才能知道它是否正常工作呢??很简单, 去指定的服务器上看任务兰里网络图标的状态, 如果收到的包超级多的话就是正常了, 呵呵, 用过带端口镜象的人都知道这个现象吧。