木马免杀,在国内应该起源于05年吧.从那时单一特征码到现在复合特征码,杀毒软件从无主动防御到有主动防御.免杀技术越来越难.但是万变不离其宗--改特征码.到现在一些辅助软件的行为查杀.

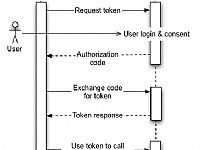

以下讲解都是以远程控制软件为例(这里补充一个概念,木马的反弹技术,就是服务端主动连接客户端.何谓主动连接呢,你只要把客户端软件在本机上开启后,中马的机子会主动连接上你的那个软件,而不必你去找他的IP,再与他连接,这样省去了不少麻烦)

因为现在的主动防御太强悍,尤其是卡巴,瑞星的主动防御是基于特征码,所以很容易过.选远控软件的时候应该选一个本身就过杀软的,如PCSHARE,iRaT+Classic,gh0st等等,我个人觉得这几个软件都不错,而且免杀容易.

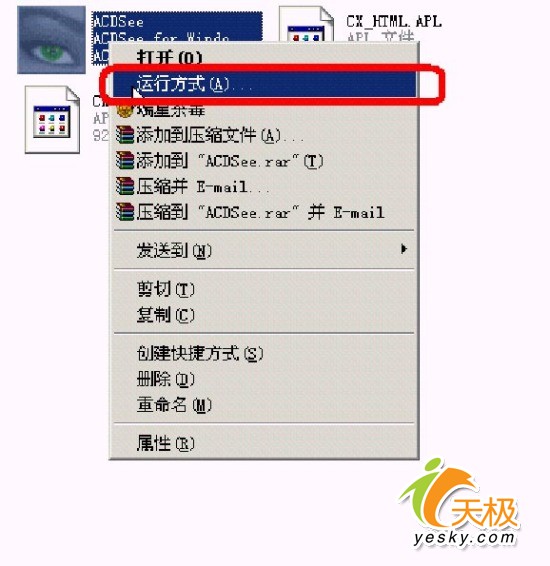

行为查杀:大多数的木马有默认的释放路径,而且安装好后有几个专用名词,如灰鸽子安装好后,就用"灰鸽子安装完毕","黑防鸽子"安装好后有"黑防专版"等字样,这些都是作为行为查杀木马的特征.配置时候把路径改掉,配置好后用C32ASM把里面的字符找到后替换掉就可以了.

最关键的我还是认为是特征码,也许大多数的人认为是主动防御.因为从我用马的经验来说,像PCshare,iRaT+Classic等,只要改了特征码后,主动照过.因为这些软件本身就过杀软的主防.讲一下我改特征码的经验吧:

1,定位出特征码后,不要急着改特征码,应该先看看前面与后面的,我定位PCSHARE的时候定位出system.sys(小数点是被杀的, 也就是特征码), 而我把小数点前面的system改成大写后就过那款杀毒软件了。 这就说, 不要定位到哪里, 就改到哪里。

2,定位到CAll时, 应该试试这样:例, 定位到call 12345678,这样一个, 你试试改成 call 12345677, 就是减1, 这种方法很有用

3.定位到PE头时, 应该PE头移位, 我不详细讲, 这个网上看看方法, 很简单的, 只是简单的计算一下, 移位一下。 第二种方法, 我听群里朋友说, 但自己还没有试过, 就是用北斗加一下壳, 然后再脱壳, 这样可以免杀,

4,定位到输入表时, 也是相应的移位, 这个网上方法也很多。 因为是浅谈嘛, 所以不详细说, 只是提示一下, 你在查免杀方法的同时, 会学到很多

5,第五是加一减一法, 如果定位到数字或者其它什么符号时, 加一减一试试, 这个我也试过, 有时候挺有用的

6,先加一个壳, 再定位特征码, 这样能减少特征码的修改。

7.跳转法。 找个零区域, 或者自己插入一个更佳, 把代码移到零区域, 这是一种常用的方法

8.对付卡巴, 花指令很有效的, 花指令如何写呢, 首先花指令就是一堆废话, 没有用的, 你惟一要做的就是维持堆栈平衡, 不然要出错的。