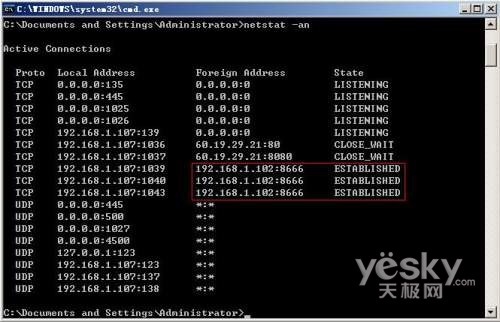

一些热衷于安全方面的朋友可能会遇到这样的困惑, 在某些网站下载的黑客工具本身就含有后门, 这有点像网络中的“无间道”。 我们先暂且不论到底是如何出现这种情况的, 单单看一下如何才能将这些后门揪出来吧。 那么如何检测自己所使用的工具中是否含有后门呢?对于有一定经验的高手而言可以使用WSockExpert进行网络数据抓包, 如果系统中没有WSockExpert, 可以使用Netstat命令, 用于显示协议统计信息和当前TCP/IP网络连接及端口占用信息。 1.关闭系统中所有可能连接网络的程序, 然后只登录某个程序, 打开命令提示符, 输入并执行Netstat -an>C:\NET1.TXT命令, 将未运行木马前的网络连接状态保存在C:\NET1.TXT之中, 关闭程序。 2.运行“后门, 配置并生成木马程序。 3.运行生成的QQ木马程序后重新登录程序。 打开命令提示符, 输入并执行Netstat -an>C:\NET2.TXT命令, 将运行木马后的网络连接保存在C:\NET2.TXT中。 5.比较NET1.TXT和NET2.TXT我们会发现在NET2.TXT中多出了几个网络地址, 而除了我们配置得到木马的连接地址外, 其它就是后门了。 在用Netstat进行后门测试时要注意:Netstat并不能立即返回当前的网络连接状态, 会有延迟, 也就是说我们执行Netstat后看到的网络连接状态很可能是3秒钟以前的, 不过这并不影响我们对后门的测试。 最后告诉大家, 并不是所有的程序都能通过这种方式检测, 比如扫描类工具, 面对很多动态网络环境的操作, 会造成多个变化的网络地址加入到程序中来。